Mit Berechtigungskonzept den Datenschutz erfüllen

06.03.2020

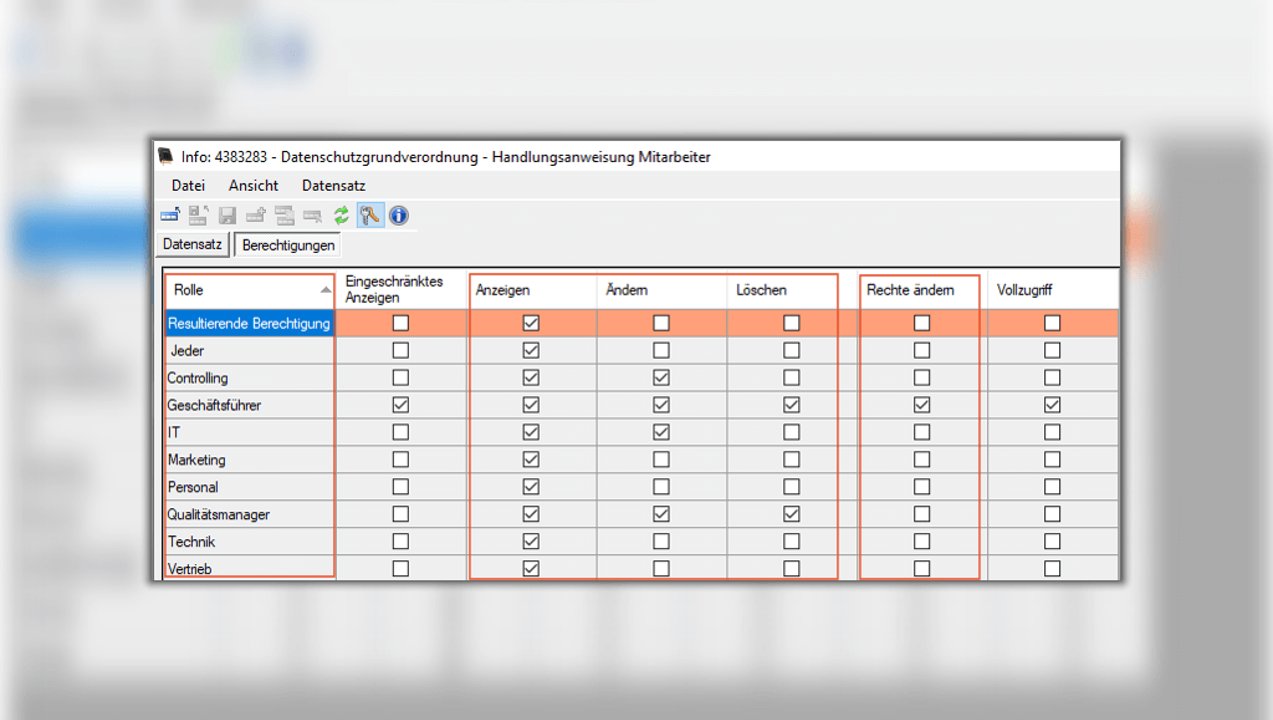

Die DSGVO stellt seit Mai 2018 erhöhte Anforderungen an den Datenschutz. Jeder Mitarbeiter soll nur noch die Daten sehen, die er für die Erfüllung seiner Aufgaben wirklich benötigt. Diese Anforderungen konnten in KORAKTOR® mit Hilfe der Datensatzbenutzerverwaltung auf Basis eines Berechtigungskonzeptes erfüllt werden.

Datenschutz detailliert aber dennoch flexibel

Der Zugriff auf verschiedene Daten (Adressen, Ansprechpartner, Infodatensätze und Vorgänge) wurde bei Glatthaar Keller entsprechend der Unternehmensbereiche, Abteilungen sowie Funktionen der Mitarbeiter gestaltet. Das dafür erstellte Berechtigungskonzept musste folgende Fragen genau beantworten:

- Welche Unternehmensbereiche, Abteilungen und Funktionsgruppen gibt es?

- Welche Mitarbeiter gehören zu welchem Unternehmensbereich?

- Welche Daten gibt es im Unternehmen?

- Wer darf welche Daten lesen, bearbeiten, löschen?

Bei der Einführung des Datenschutzes wurden alle Wege berücksichtigt, über die Daten in KORAKTO® angelegt werden:

- manuelle Anlage von Infodatensätzen und Vorgängen

- Import von Belegen aus der kaufmännischen Anwendung MOS'aik

- Archivierung von Eingangsrechnungen

- automatischer Import von Bildern

Somit erreichte man einen umfassenden Datenschutz. Nur von berechtigten Mitarbeitern können Datensätze verändert oder auch gelöscht werden und es ist kein unberechtigter Zugriff auf Informationen möglich. Durch das Berechtigungskonzept mit der konsequenten Rollenzuteilung ist die gesetzliche Auflage lt. DSGVO erfüllt.

Ronald Dimmel

Die Firma Glatthaar Keller GmbH & Co.KG ist spezialisiert auf die Herstellung und den Bau von Fertigkellern und Bodenplatten. (Quelle: www.glatthaar.com)

Administration sicher und einfach

Das Grundgerüst für die intelligente Organisation: KORAKTOR® Basis